ความปลอดภัย (security)

อาชญากรทางคอมพิวเตอร์ (computer criminal)

อาชญากรทางคอมพิวเตอร์

เป็นการกระทำที่ผิดกฎหมายโดยการใช้ความรู้เฉพาะด้านทางคอมพิวเตอร์ในทางที่ผิด ส่วนใหญ่จะเป็นพนักงานหรือลูกจ้าง

ผู้ใช้ที่มาจากภายนอกองค์กร แฮกเกอร์ แครกเกอร์ สมาชิกองค์กรอาชญากรหรือผู้ก่อการร้าย

พนักงานหรือลูกจ้าง เป็นกลุ่มใหญ่สุดของอาชญากรทางคอมพิวเตอร์ พยายามขโมยของของผู้ว่าจ้าง เช่น อุปกรณ์เครื่องมือ ซอฟแวร์

เงินทุนิเล็กทรอนิกส์ ข้อมูลส่วนตัว เป็นต้น

ผู้ใช้ที่ภายนอก ผู้ขายหรือลูกค้า

ที่ระบบอนุญาตให้ข้าได้ หากมีรหัสผ่าน อาจ้นหาการเข้าระบบโดยวิธีอื่น จนกลายเป็นอาชญากรได้

แฮกเกอร์ (hacker) สร้างและปรับปรุงโปรแกรม

และแจกจ่ายให้กับแฮกเกอร์ด้วยกันโดยปกติก็ไม่ถือว่าเป็นอาชญากรโดยตรง

เป็นเพียงนักเลงคอมพิวตอร์เท่านั้น

แครกเกอร์ (cracker) แจกจ่ายโปรแกรมเพื่อเข้าไปในระบบคอมพิวเตอร์โดยไม่ได้รับอนุญาตหรือ

ขัด ขวางการ ทำงานของระบบเครือข่าย ส่วนมากเป็นอาชญากรและผิดกฎหมาย

อาชญากรภายในองค์กร

สมาชิกของกลุ่มองค์กรที่สามารถเข้าใช้คอมพิวเตอร์ภายในองค์กร

แต่ใช้ในทางที่ผิดกฎหมาย

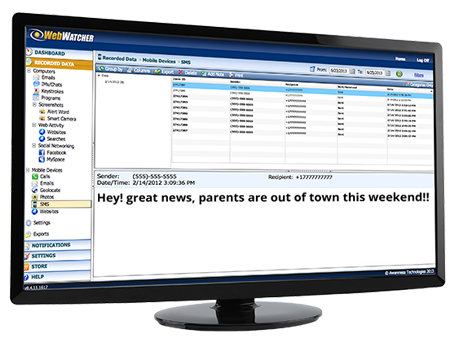

ตัวอย่างข่าวอาชญากรรมทางคอมพิวเตอร์

การโจรกรรมข้อมูลทางคอมพิวเตอร์

โปรแกรมทำลายข้อมูล (malicious program)

หรือมัลแวร์ (malware) เป็นโปรแกรมที่ออกแบบมาเพื่อทำลาย หรือขัดจังหวะการทำงานของคอมพิวเตอร์ มัลแวร์ที่พบบ่อยๆ แบ่งออกเป็นชนิดต่างๆ ได้เเก่ ไวรัส (virus) เวิร์ม (worm) และม้าโทรจัน (Trojan horse)

ไวรัส (virus) ไวรัสเป็นโปรแกรมที่สามารถติดต่อจากอีกไฟล์หนึ่งไปยังอีกไฟล์หนึ่งภายในระบบเดียวกัน

หรือจากคอมพิวเตอร์เครื่องหนึ่งไปยังเครื่องอื่นโดยการแนบตัวเองไปกับโปรแกรมอื่น

มันสามารถทำลายฮาร์ดแวร์ ซอฟต์แวร์ และข้อมูล เมื่อโฮสต์รันโปรแกรมที่ติดไวรัส

ส่วนที่เป็นไวรัสก็จะถูกรันด้วยและทำให้แพร่กระจายไปยังเครื่องอื่นหรือบางทีก็สร้างโค้ดใหม่

เวิร์ม (worm) คุณสมบัติพิเศษของเวิร์ม คือ

สามารถแพร่กระจายตัวของมันเองได้โดยอัตโนมัติและไม่ต้องอาศัยโปรแกรมอื่นในการแพร่กระจายไปยังคอมพิวเตอร์เครื่องอื่นๆ

ผ่านทางเครือข่าย เวิร์ม สามารถทำอันตรายให้กับระบบ

เวิร์มบางประเภทสามารถแพร่กระจายตัวเองโดยที่ไม่ต้องอาศัยการช่วยเหลือจากผู้ใช้เลย

หรือบางตัวก็อาจแพร่กระจายเมื่อผู้ใช้รันโปรแกรมบางโปรแกรม

นอกจากความสามารถในการแพร่กระจายด้วยตัวเองแล้ว เวิร์มยังสามารถทำลายระบบได้อีกด้วย

โทรจันฮอร์ส (trojan

horse) โปรแกรมที่ดูเหมือนจะมีประโยชน์หรือไม่เป็นอันตราย

แต่ในตัวโปรแกรมจะแฝงโค้ดสำหรับการใช้ประโยชน์หรือทำลายระบบที่รันโดยโปรแกรมนี้ส่วนใหญ่จะถูกแนบมากับ

E-mail และเมื่อดูเผินๆ ก็เป็นโปรแกรมอรรถประโยชน์ทั่วๆไป

แต่จริงๆ แล้วข้างในจะแฝงส่วนที่เป็นอันตรายต่อระบบเมื่อรันโปรแกรมนี้

รายละเอียด

http://th.wikipedia.org/wiki/%E0%B8%A1%E0%B8%B1%E0%B8%A5%E0%B9%81%E0%B8%A7%E0%B8%A3%E0%B9%8C

ซอมบี้ (zombies) เป็นเครื่องคอมพิวเตอร์ที่ติดไวรัสและถูกควบคุมจากทางไกล

คอมพิวเตอร์ที่ เป็น ซอมบี้ หลาย ๆ เครื่องเรียกว่า บอตเน็ต (botnet) หรือโรบอตเน็ตเวิร์ค (robot network)

โปรแกรมโจมตีให้ปฏิเสธการทำงาน (denial of service

attack) เป็นโปรแกรม ที่พยายามหยุด

การทำงาน ของระบบคอมพิวเตอร์หรือระบบเครือข่ายโดยการส่งคำร้องขอข้อมูลจำนวนมากเข้า

ไปในระบบจน ระบบทำงานไม่ทัน และหยุดไป

ไฟร์วอลล์(Firewall)

ไฟร์วอลล์

คือ ซอฟต์แวร์หรือฮาร์ดแวร์ที่ตรวจสอบข้อมูลซึ่งมาจากอินเทอร์เน็ตหรือเครือ ข่าย

จากนั้นอาจบล็อกข้อมูลนั้นหรือปล่อยให้ข้อมูลนั้นผ่านเข้ามายังคอมพิวเตอร์ ของคุณ

ทั้งนี้ขึ้นอยู่กับการตั้งค่าไฟร์วอลล์ของคุณไฟร์วอลล์จะช่วยป้องกันไม่ให้แฮกเกอร์หรือซอฟต์แวร์ที่

เป็นอันตราย (เช่น หนอน)

เข้าถึงคอมพิวเตอร์ของคุณผ่านทางเครือข่ายหรืออินเทอร์เน็ต นอกจากนี้

ไฟร์วอลล์ยังช่วยหยุดไม่ให้คอมพิวเตอร์ของคุณส่งซอฟต์แวร์ที่เป็นอันตรายไป

ยังคอมพิวเตอร์เครื่องอื่นอีกด้วย

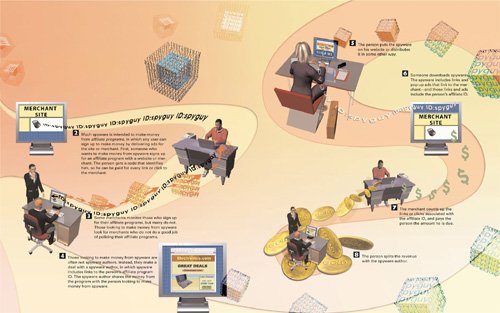

อินเทอร์เน็ตสแคม (Internet scam)

ถูกออกแบบมาสำหรับการหลอกลวงให้คนหลงเชื่อทำให้เสียเวลา

เสียเงินทีละเล็กทีละน้อยแบบไม่ได้คืน อินเทอร์เน็ตสแคมที่พบโดยทั่วไปรวมถึงการสวมรอยเป็น

บุคคลอื่น จดหมายลูกโซ่ การประมูลหลอกลวง รางวัลท่องเที่ยวหลอกลวงหรือ

การให้เงินกู้ดอก เบี้ยถูก การหลอก ลวงเหล่านี้มักจะหาเหยื่อโดยการฟิชชิง (phishing)

การทำเว็บไซต์หลอกลวงหรือ การส่งอีเมล หลอก นอกจากนี้ควรจะระมัดระวังเกี่ยวกับการใช้โซเชียลเน็ตเวิร์คกิ้ง

รวมถึงการพิพากย์ วิจารณ์ บุคคลอื่น

ในที่สาธารณะหรือการเปิดเผยข้อมูลส่วนบุคคลโดยไม่ได้รับอนุญาตด้วย

ความเสี่ยงของการใช้โปรแกรม Social Network

การเปิดเผยข้อมูลส่วนตัวเป็นความเสี่ยงอย่างหนึ่ง

บางคนตกงานเนื่องจากการโพสข้อมูลที่ไม่เหมาะสมเกี่ยวกับเจ้านาย

คุณควรระวังตลอดเวลา โดยศึกษาจากโซเชีนลเน็ตเวิร์คนั้นๆ

การเปลี่ยนแปลงข้อมูล(data manipulation)

เกี่ยวข้องกับการเปลี่ยนแปลงข้อมูลของบุคคลอื่น

หรือการทิ้งข้อความหลอกลวงเอาไว้ในเครื่องคอมพิวเตอร์ของคนอื่น

ซึ่งกฎหมายก็สามารถเอาผิดผู้กระทำได้

อันตรายอื่นๆ

ที่อาจจะเกิดขึ้นกับเครื่องคอมพิวเตอร์

รวมถึงหายนะที่เกิดขึ้นทางกายภาพ เช่น ไฟไหม้ หรือน้ำท่วม การก่อการร้าย

การเกิดแรงดันไฟฟ้าเกิน ไฟฟ้าลัดวงจรได้ อย่างไรก็ตาม เซิร์ชโพรเทกตอร์ (search

protector) สามารถช่วยบรรเทาการเกิดไฟฟ้าลัดวงจรได้

เราจำเป็นต้องระมัดระวังอันตรายอื่นๆที่อาจเกิดขึ้นได้

มาตรการรักษาความปลอดภัยของคอมพิวเตอร์

ความปลอดภัยเป็นการคำนึงถึงการเก็บรักษาฮาร์ดแวร์

ซอฟต์แวร์ ข้อมูล และโปรแกรมให้ปลอดภัย

การป้องกันรักษาคอมพิวเตอร์ให้ปลอดภัยอาจรวมถึง

- การจำกัดการเข้าถึงโดยการใช้อุปกรณ์อ่านข้อมูลทางชีวภาพ(biometric

scanning devices) การกำหนดรหัสผ่าน (password) และไฟร์วอลล์ (firewalls)

- การเข้ารหัสข้อมูล(encryption data) โดยใช้การคีย์(encryption

keys) สำหรับอีเมล เว็บไซต์ วีพีเอ็น และการเข้ารหัสสำหรับเครือข่ายไร้สาย(wireless

network encryption) เช่น WEP, WPA และ WPA

2

- การป้องกันจากภัยธรรมชาติที่อาจเกิดขึ้น ทางกายภาพ

ความปลอดภัยของข้อมูล รวมถึงเราจำเป็นต้องมีแผนฟื้นฟุหากเกิดอันตรายร้ายแรง

และจะต้องมีการป้องกันข้อมูลไม่ให้สูญหาย

เพิ่มเติม

มาตรการป้องกันระบบเครือข่ายและจัดการปัญหาจากภายในและภายนอก

.jpg)